Здравствуйте, гость ( Авторизация | Регистрация )

|

13.05.2017, 16:04 13.05.2017, 16:04

Сообщение

#1

|

|

You're never too young to have a plan. © Репутация:  2131 2131

Группа: Участник Сообщений: 14955 Награды: 14 Регистрация: 20.02.2009 |

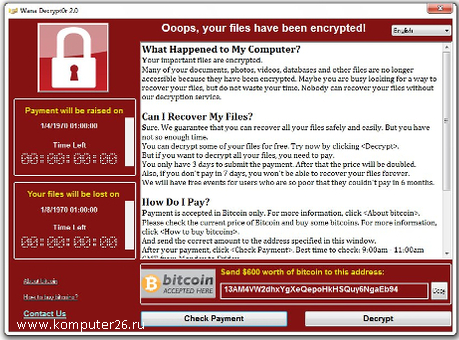

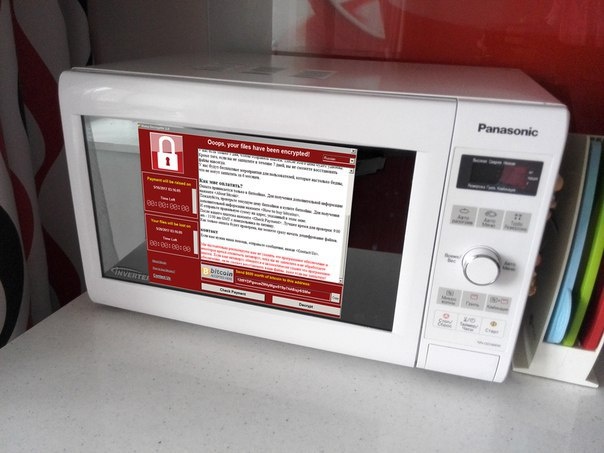

Компьютеры во всем мире атакованы вирусом шифровщиком WanaCrypt0r 2.0. Но что это за вирус, кто стоит за этим и откуда он взялся? Когда первые сообщения начали появляться в пятницу 12 мая, что ИТ-системы больниц на востоке и севере графства Хартфордшир Англии были подвержены нападению вымогателей. Это не стало слишком большим сюрпризом. Врачебные заведения графства являются постоянной мишенью для вымогателей. Так как подавляющее количество компьютеров работает на старой и уязвимой ОС Windows ХР. Как появились сообщения от врачей в Великобритании (в основном от инсайдеров а не официальные признания от самих организаций) — это была не обычная атака вымогателей. Нападению подверглись не только больницы Великобритании, но и другие организаций по всему миру. Вымогатели распространяются не с помощью фишинга, а они нашли брешь в системе безопасности Microsoft. Вирус вымогатель WCry, также известный как WanaCrypt0r нанёс миру глобальный урон. Этот вирус может шифровать более чем 160 различных типов файлов. После шифрования файлы жертвы непригодны для использования а вредоносная программа будет отображать на рабочем столе записку, требуя, чтобы потерпевший произвел оплату в bitcoin, чтобы восстановить файлы. Чаще всего вирус распространяется через вложения, отправленные в фишинговых письмах. По данным фирмы ReaQta подобный вымогатель Hydracrypt впервые появился в прошлом году. В феврале 2016 года компания Emsisoft выпустил декриптор для лечения от Hydracrypt, что позволяло пользователям в значительной мере оправиться от вспышки. Был также вариант удалить его путем перезагрузки в безопасном режиме, выключив вовремя процессы, связанные с вымогателей в Windows при помощи Диспетчера задач, а затем выполнив восстановление системы откатив ОС. WanaCrypt0r 2.0 может оказаться более крепким орешком, что подтверждает истерия по поводу его внезапного распространения. Отчеты компаний производящих антивирусное ПО показывают, что он изначально распространялся через фишинг. Но в итоге активизируется компонент червя, который воспользовался изъяном в безопасности в сетевого протокола Microsoft SMB. Этот недостаток безопасности — насколько мы можем судить, использовался в течение многих лет агентство национальной безопасности США (АНБ). WanaCrypt0r 2.0 требует выкуп в размере около 300 долларов в биткоин. Очевидно — и как WanaCrypt0r 1.0 использует AES 128-битное шифрование. Вредоносная программа предоставляет жертвам 3 дня для оплаты до повышения выкупа. Через семь дней утверждается, что файл восстановить нельзя. -------------------- Форум, это место где люди выслушивают аргументы друг друга, а не только высказывают свое мнение. |

|

|

|

|

|

|

13.05.2017, 16:48 13.05.2017, 16:48

Сообщение

#2

|

|

Gameru DA Репутация:  3704 3704

Группа: Администратор Сообщений: 10206 Награды: 4 Регистрация: 03.02.2006 |

Заплатка для Windows 7

-------------------- |

|

|

|

13.05.2017, 17:41 13.05.2017, 17:41

Сообщение

#3

|

|

Босс Репутация:  257 257

Группа: Участник Сообщений: 4151 Награды: 4 Регистрация: 15.08.2008 |

Как же меня эти хакеры бесят, аж трисёт. Скопировал важную инфу на флешку, другая часть в облаке.

|

|

|

|

13.05.2017, 18:45 13.05.2017, 18:45

Сообщение

#4

|

|

Доктор Игровых Наук Репутация:  544 544

Группа: Участник Сообщений: 3657 Награды: 9 Регистрация: 12.07.2007 |

Как же меня эти хакеры бесят, аж трисёт. Кушать се хотят, а среди IT есть гении знания которых так или иначе отвергают с нормальнооплачиваемой работы. Вот они и находят такие способы заработка. Это сравнительно тоже что и любой магазин продуктовый, все идут в него за овощами хотя знают что там кошмар полный, хотя в паре метров от него стоит маленький овощной ларек где овощи продает фермер который сам их и вырастил и они в 1000 раз лучше и дешевле. В итоге у фермера делал не идут и он тупо начинает делать как все, нафигаривает химией чтобы быстрее росло, дольше хранилось и требовало меньшего ухода а потом продает в тот же продуктовый магазин оптом. |

|

|

|

13.05.2017, 19:15 13.05.2017, 19:15

Сообщение

#5

|

|

Продвинутый геймер Репутация:  78 78

Группа: Участник Сообщений: 489 Награды: 2 Регистрация: 12.12.2011 |

Полстраны зашифровало, лол.

|

|

|

|

13.05.2017, 21:53 13.05.2017, 21:53

Сообщение

#6

|

|

Игровой Бог первой степени Репутация:  432 432

Группа: Участник Сообщений: 8787 Награды: 4 Регистрация: 21.03.2013 |

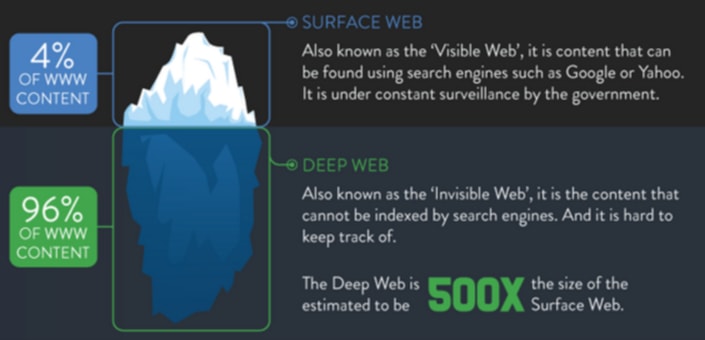

Щито!?

Ахтунг! Ахтунг! Ахтунг! Экстренная установка ARCh Linux!!! Погружаемся в глубинный интернет!!!  -------------------- |

|

|

|

13.05.2017, 22:15 13.05.2017, 22:15

Сообщение

#7

|

|

Продвинутый геймер Репутация:  78 78

Группа: Участник Сообщений: 489 Награды: 2 Регистрация: 12.12.2011 |

Аж для заброшенной XP выпустили патч, шо творитцо то божечки.

|

|

|

|

14.05.2017, 00:54 14.05.2017, 00:54

Сообщение

#8

|

|

Игровой Бог Репутация:  1690 1690

Группа: Участник Сообщений: 7021 Награды: 11 Регистрация: 22.02.2006 |

|

|

|

|

14.05.2017, 02:38 14.05.2017, 02:38

Сообщение

#9

|

|

Продвинутый геймер Репутация:  104 104

Группа: Участник Сообщений: 336 Награды: 4 Регистрация: 13.12.2011 |

Сообщение отредактировал virus_ua - 14.05.2017, 02:38 -------------------- |

|

|

|

14.05.2017, 03:07 14.05.2017, 03:07

Сообщение

#10

|

|

You're never too young to have a plan. © Репутация:  2131 2131

Группа: Участник Сообщений: 14955 Награды: 14 Регистрация: 20.02.2009 |

По оценкам «Лаборатории Касперского», больше всего атак пришлось на компьютеры в России. В частности, пострадали системы Министерства внутренних дел Российской Федерации. Вот что пишет ведомство в официальном сообщении: «12 мая Департаментом информационных технологий, связи и защиты информации МВД России была зафиксирована вирусная атака на персональные компьютеры ведомства, находящиеся под управлением операционной системы Windows. Благодаря своевременно принятым мерам было блокировано порядка тысячи заражённых компьютеров, что составляет менее 1 %. Серверные ресурсы МВД России не подвергались заражению благодаря использованию иных операционных систем и отечественных серверов с российским процессором "Эльбрус". В настоящее время выявленная активность вируса локализована. Утечка служебной информации с информационных ресурсов МВД России полностью исключена».

По имеющейся информации, для атаки злоумышленники использовали модифицированную программу EternalBlue, изначально разработанную Агентством национальной безопасности США. «Противоядие для компьютеров, заражённых WannaCry, пока не выпущено», — добавляет Би-би-си. Avast сообщает, что было зафиксировано более 57 тысяч атак в 99 странах. По данным компании, больше всего инцидентов произошло на территории России, Украины и Тайваня. По сообщениям СМИ, в России атакам подверглись сети и системы МВД, Следственного комитета, «Мегафона», «Билайна», «Связного», РЖД, Минздрава, Сбербанка. Впервые один из образцов данного зловреда был замечен ещё в феврале. В марте Microsoft выпустила обновление, закрывающее уязвимость, которая позволяет зловреду попасть в систему. Для пользователей Windows Defender вчера выпустили дополнительное обновление баз. Заметный рост активности зловреда начался в пятницу, в 10 утра по московскому времени, а к полудню он стал лавинообразным. Это связано с тем, что после заражения одного компьютера сразу же начинается поиск других незащищённых систем во всех доступных этому ПК сетях, так что всё это похоже на цепную реакцию. Атака ведётся на открытые SMB-порты 139 и 445. NYT подготовила анимированную карту заражений по всему миру. В Talos (принадлежит Cisco) отметили, что в коде программы один из управляющих хостов, к которому вирус постоянно пытается обратиться. Если обращение происходит успешно, то дальнейшие попытки заражения прекращаются. К счастью, автор блога @MalwareTechBlog вместе с сотрудником Proofpoint зарегистрировали этот домен и стали отслеживать активность вируса — сразу после делегирования к нему были зафиксированы тысячи одновременных обращений. Для прекращения глобальной эпидемии понадобилось всего-то $10,69 и немного времени. Тем не менее, зловред имеет модульную структуру, то есть после проникновения могут быть загружены дополнительные инструменты для различных атак. Исследователи MalwareTech подготовили карту заражений, которая обновляется в режиме реального времени. На текущий момент ими было зарегистрировано более 125 тысяч обращений от заражённых хостов, однако почти все они уже неактивны. Тем не менее, всем пользователям Windows рекомендуется установить последние обновления безопасности! Кроме того, Microsoft выпустила патчи и для старых систем (ссылки в конце записи в блоге): Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86, Windows 8 x64. Со всего мира продолжают приходить известия о последствиях атаки. Renault была вынуждена приостановить работу одного из заводов на северо-западе Франции. Британское предприятие Nissan пошло на аналогичный шаг, персонал отпущен домой до устранения неполадок. Британское правительство созвало экстренный комитет для оценки ситуации. Жители Германии жалуются на то, что информационно табло и терминалы железных дорог тоже оказались заражены. Есть сообщения о том, что пострадали табло в аэропортах. Среди жертв указаны энергетическая компания и поставщик газа в Испании, национальные провайдеры Испании и Португалии, пакистанская авиакомпания, полицейские участки в Китае, школы и университеты по всему миру, а также сеть банкоматов в Китае. Сообщается, что на испанской фабрике Renault также замечен вирус. В России в нескольких регионах пострадали компьютеры ГИБДД — не работает система выдачи прав. ФСБ с помощью системы ГосСОПКА (Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак) разослала предупреждение о вирусе и рекомендации по защите. Однако эксперты предупреждают, что пока удалось остановить только первую волну заражений (см. выше), а в Интернете уже замечены новые модификации вируса. Кроме того, на Bitcoin-кошельки преступников продолжают поступать средства. На текущий момент они собрали чуть больше 13,5 биткойнов, что эквивалентно 23,4 тыс. долларов США. -------------------- Форум, это место где люди выслушивают аргументы друг друга, а не только высказывают свое мнение. |

|

|

|

14.05.2017, 09:18 14.05.2017, 09:18

Сообщение

#11

|

|

Игровой Эксперт Репутация:  530 530

Группа: Участник Сообщений: 2288 Награды: 3 Регистрация: 25.09.2010 |

|

|

|

|

14.05.2017, 12:05 14.05.2017, 12:05

Сообщение

#12

|

|

Продвинутый геймер Репутация:  78 78

Группа: Участник Сообщений: 489 Награды: 2 Регистрация: 12.12.2011 |

GoodBadMan, откатывайся. Шоб такие заплатки ставить, надо некоторые обновления до этого чтоб стояли, или сервис пак, ну что-то в этом роде.

|

|

|

|

14.05.2017, 12:13 14.05.2017, 12:13

Сообщение

#13

|

|

Репутация:  609 609

Группа: Участник Сообщений: 3450 Награды: 4 Регистрация: 10.06.2007 |

А зачем апдейты ставить на винду? Только системы загружают, надо срочно отрубить windows update! (стереотип со времён ХР)

апдейты по апрель для ХР апдейты по апрель для 7 |

|

|

|

14.05.2017, 19:55 14.05.2017, 19:55

Сообщение

#14

|

|

Продвинутый геймер Репутация:  33 33

Группа: Участник Сообщений: 339 Награды: 4 Регистрация: 11.09.2008 |

-------------------- Всё легко, но все хлюпики.

|

|

|

|

14.05.2017, 20:22 14.05.2017, 20:22

Сообщение

#15

|

|

Продвинутый геймер Репутация:  78 78

Группа: Участник Сообщений: 489 Награды: 2 Регистрация: 12.12.2011 |

C:\WINDOWS\system32\drivers\srv.sys

Если дата изменения этого файла 2017 год, то шифровальщик к вам не залезет. Если нет, то ждите в гости. |

|

|

|

14.05.2017, 20:53 14.05.2017, 20:53

Сообщение

#16

|

|

Почти Игроман Репутация:  187 187

Группа: Участник Сообщений: 647 Награды: 4 Регистрация: 05.05.2007 |

А может просто выключить этот драйвер да и всё?

|

|

|

|

14.05.2017, 20:59 14.05.2017, 20:59

Сообщение

#17

|

|

Продвинутый геймер Репутация:  78 78

Группа: Участник Сообщений: 489 Награды: 2 Регистрация: 12.12.2011 |

saas, эээ, ничё выключать не надо. Таким простым способом проверяется, установлена ли заплатка от дырки в SMB на машине или нет.

|

|

|

|

14.05.2017, 22:39 14.05.2017, 22:39

Сообщение

#18

|

|

Почти Мастер Репутация:  1357 1357

Группа: Участник Сообщений: 1155 Награды: 5 Регистрация: 28.05.2010 |

Отличный "вирус", респект создателям. На такой вот учебной тревоге выявляется вся гнилость и незащищенность структуры, а раздолбаи-недоодмины в кои-то веки смогут схлопотать по шапке.

Хотя с отправкой репортов они протупили, без этого смогли бы срубить больше бабла и хайп не стух бы за двое суток. -------------------- Сверхнарод, не желающий кормить своего уицраора шаввой, будет кормить чужого гаввахом!

--------------- ------------ ---------- -------- ------ ---- -- |

|

|

|

15.05.2017, 04:13 15.05.2017, 04:13

Сообщение

#19

|

|

You're never too young to have a plan. © Репутация:  2131 2131

Группа: Участник Сообщений: 14955 Награды: 14 Регистрация: 20.02.2009 |

-------------------- Форум, это место где люди выслушивают аргументы друг друга, а не только высказывают свое мнение. |

|

|

|

15.05.2017, 19:52 15.05.2017, 19:52

Сообщение

#20

|

|

You're never too young to have a plan. © Репутация:  2131 2131

Группа: Участник Сообщений: 14955 Награды: 14 Регистрация: 20.02.2009 |

Авторы WannaCry смогли обойти блокировку К сожалению, злоумышленники, создавшие вирус-вымогатель WannaCry, сумели обойти способ остановки своего «зловреда». Код вируса усовершенствовали, по сети теперь «гуляет» новая версия «плакальщика». Ранее распространение вируса было заблокировано британским специалистом по кибербезопасности (его Twitter – MalwareTechBlog), который зарегистрировал домен-выключатель iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, название которого содержалось в коде самого вируса. Когда вирус обращался по этому адресу и получал ответ, согласно специальному алгоритму, WannaCry останавливался. Увы, но сейчас такой метод больше не работает. Эксперты ожидают пик заражений сегодня, 15 мая. И связывают это с началом рабочей недели. -------------------- Форум, это место где люди выслушивают аргументы друг друга, а не только высказывают свое мнение. |

|

|

|

|

| Текстовая версия | Сейчас: 20.04.2024, 16:51 |